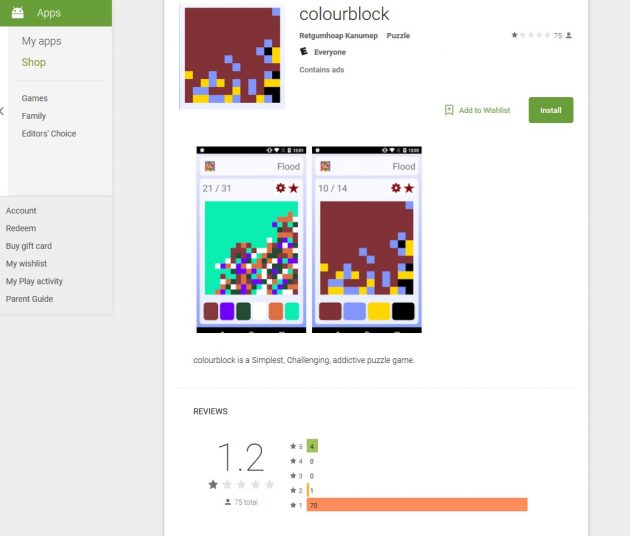

Schlimme Malware: Das kostenlose Spiel „colourblock“ verzeichnete über 50.000 Downloads, bevor es endlich aus dem Google Play Store entfernt wurde. Der Grund: Die App enthielt einen Trojaner, welcher sich sogar Root-Rechte auf den infizierten Android-Geräten aneignen konnte und somit unbeschränkten Zugriff auf die betroffenen Systeme ermöglichte. Wie konnte das passieren?

Sicherheitsexperten von Kaspersky, welche die Malware bei ihren Überprüfungen entdeckten und untersuchten, gaben dem Trojaner den Namen Dvmap. Sie legten detailliert dar, wie Dvmap funktioniert und auf welchem Weg das Schadprogramm so weitreichende Berechtigungen erlangen kann. Im Detail könnt ihr das direkt bei Kaspersky nachlesen.

Schrittweise Unterwanderung

Wie konnte es aber dazu kommen, dass eine solch hochgefährliche Malware überhaupt im Google Play Store landet und nicht von vornherein als Gefahr erkannt wird? Die Antwort ist ebenso beunruhigend wie erschreckend: Die Urheber des Trojaners überlisteten die Sicherheitsmechanismen durch schrittweise Unterwanderung mithilfe einer Vielzahl von Updates!

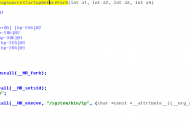

Im Einzelnen lief das wie folgt ab: Ende März 2017 luden die Dvmap-Entwickler ihre erste und zugleich noch „saubere“ Version von „colourblock“ im Google Play Store hoch. Erst danach schickten sie eine Aktualisierung hinterher, welche schadhaften Code enthielt. Um damit aber nicht aufzufallen, ließen sie noch am selben Tag ein harmloses Update folgen. Dieses Spielchen wiederholten sie einige Male, alleine zwischen dem 18. April und 15. Mal fünfmal.

Tiefgehender Trojaner

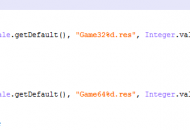

Laut Kaspersky handelt es sich bei Dvmap um einen überraschend fortschrittlichen (infiziert sowohl 32- wie auch 64-Bit-Systeme) und potenziell sehr gefährlichen Trojaner. Dadurch, dass der Schädling in die runtime libraries eindringt und sich extrem tief im System einnistet, erhalten die Urheber der Malware komplette Admin-Rechte, ohne dass ein Dialog den eigentlichen Besitzer dazu auffordert, die Berechtigung zu erteilen.

Was genau die Malware-Entwickler mit Dvmap bezwecken, ist noch nicht bekannt. Viele Geschädigte berichteten im Google Play Store von endlosen Boot-Schlaufen und gebrickten Geräten. Man könne davon ausgehen, dass der Trojaner bis jetzt noch gewissermaßen in einem experimentellen Stadium war, in dessen Rahmen Werbung eingeblendet, aber auch schon weitere Malware unbemerkt nachgeladen werden könne. Auf jeden Fall sehen die Sicherheitsforscher in Dvmap eine große Gefahr.

Gefahr besteht weiterhin

Auch wenn „colourblock“ inzwischen aus dem Google Play Store entfernt wurde, Gefahr besteht natürlich weiterhin. Denn leider müssen wir davon ausgehen, dass über kurz oder lang (wenn nicht schon geschehen) weitere Apps erscheinen werden, die zunächst harmlos daherkommen, um dann im Nachhinein mit Schadcode verseucht zu werden.

Zwar arbeiten Unternehmen wie Kaspersky unablässig an Gegenmitteln, die sie in ihre Programme integrieren, doch hier ist auch Google in der Pflicht, ein zuverlässigeres Abwehrsystem zu errichten. Neben dem schnelleren Schließen bekannter Sicherheitslücken, wie man es sich durch schnellere Updates ab Android „O“ erhofft, wäre vielleicht eine Art Sicherheitsnetz denkbar, welches Aktualisierungen von im Store veröffentlichten Apps nicht vor einer erneuten, abgeschlossenen Überprüfung an die Nutzer verbreitet.

via mobilegeeks, heise und securitylist von Kaspersky